SPULKS é poderoso, robusto e totalmente integrado software para registros de negócios em tempo real para coletar, armazenar, pesquisar, diagnosticar e registrar qualquer registro e dados gerados por máquinas, incluindo linhas múltiplas estruturadas, não estruturadas e complexas. Registros de aplicativos.

Permite coletar, armazenar, indexar, procurar, correlacionar, visualizar, analisar e relatar qualquer registro de dados ou dados gerados por uma máquina de maneira rápida e repetitiva, para identificar e resolver operações de problemas e segurança.

Além disso, Splunk suporta uma ampla gama de casos de gerenciamento de registros, como consolidação e retenção de registros, segurança, resolução de problemas de operações de TI, resolução de problemas de aplicação, relatório de conformidade e muito mais.

- é facilmente escalável e totalmente integrado.

- suporta fontes de dados locais e remotos.

- áspera para dados de máquina de indexação.

- Suporta busca e correlacionando todos os dados.

- permite que você perfure para baixo e pivô através dos dados.

- suporta monitoramento e alerta.

- também suporta relatórios e painéis para visualização.

- fornece acesso flexível ao rel Bancos de dados, dados delimitados em campo em arquivos de valor (.csv) separados por vírgulas ou para outros armazenamentos de dados corporativos, como Hadoop ou Nosql.

- suportes à ampla gama de casos de uso de gerenciamento de log e muito mais.

Neste artigo, mostraremos como instalar a versão mais recente do analisador de registro do Splunk e como adicionar um arquivo de log (fonte de dados) e eventos de pesquisa no CentOS 7 Forte > (também funciona na distribuição do RHEL).

- um servidor de 7 centrado 7 ou RHEL 7 com instalação mínima.

- mínimo de 12 GB RAM

- LINODE VPS com CENTOS 7 Instalação mínima.

analisador de log do splunk para monitorar CENTOS 7

1. Vá para O site da Splunk, crie uma conta e receba a versão mais recente disponível para o seu sistema na página de download do Splunk Enterprise. Pacotes RPM estão disponíveis para Red Hat, Centos e versões semelhantes do Linux.

Alternativamente, você pode baixá-lo diretamente pelo navegador da Web ou obter o link de download e usar o WGet CommandV para fazer o pacote Linha de comando como mostrado.

# wget -O splunk-7.1.2-a0c72a66db66-linux-2.6-x86_64.rpm 'https://www.splunk.com/bin/splunk/DownloadActivityServlet?architecture=x86_64&platform=linux&version=7.1.2&product=splunk&filename=splunk-7.1.2-a0c72a66db66-linux-2.6-x86_64.rpm&wget=true'

2. Depois de baixar o pacote, instale o Splunk Enterprise RPM no diretório padrão / opt / splunk usando o administrador do pacote RPM Como mostrado.

# rpm -i splunk-7.1.2-a0c72a66db66-linux-2.6-x86_64.rpmwarning: splunk-7.1.2-a0c72a66db66-linux-2.6-x86_64.rpm: Header V4 DSA/SHA1 Signature, key ID 653fb112: NOKEYuseradd: cannot create directory /opt/splunkcomplete

3. Em seguida, use a interface de linha de comando do Splunk Enterprise (CLI) para iniciar o serviço.

# /opt/splunk/bin/./splunk start

Leia o contrato de licença do software PLUSA pressionando Enter Depois de terminar de lê-lo, você será perguntado, você concorda com esta licença? Digite Y para continuar.

Do you agree with this license? :

Crie credenciais para a conta do administrador, sua senha deve conter pelo menos 8 Caracteres ASCII imprimíveis no total.

4. Se todos os arquivos instalados estiverem intactos e todas as revisões preliminares foram aprovadas, o Demônio do Splunk Server será iniciado (Splunkd), Uma chave privada RSA de 2048 bits pode ser gerada pode ser capaz de acessar a interface Web do Splunk.

All preliminary checks passed.Starting splunk server daemon (splunkd)... Generating a 2048 bit RSA private key......................+++.....+++writing new private key to 'privKeySecure.pem'-----Signature oksubject=/CN=tecmint/O=SplunkUserGetting CA Private Keywriting RSA keyDone Waiting for web server at http://127.0.0.1:8000 to be available............. DoneIf you get stuck, we're here to help. Look for answers here: http://docs.splunk.comThe Splunk web interface is at http://tecmint:8000

5. Em seguida, abra a porta 8000 em que o SPLUNK Servidor escuta, em seu firewall usando o firewall-cmd.

# firewall-cmd --add-port=8000/tcp --permanent# firewall-cmd --reload

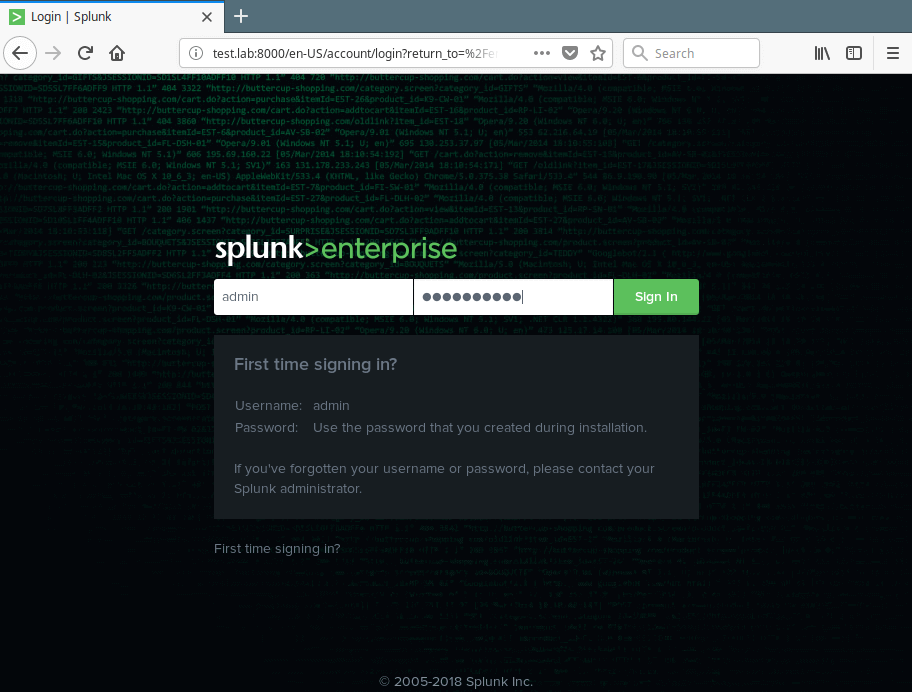

6. Abra um navegador da Web e digite o seguinte URL para acessar a interface Web dividida.

http://SERVER_IP:8000

Para efetuar login, use o nome de usuário: admin e senha que você criou durante o processo de instalação.

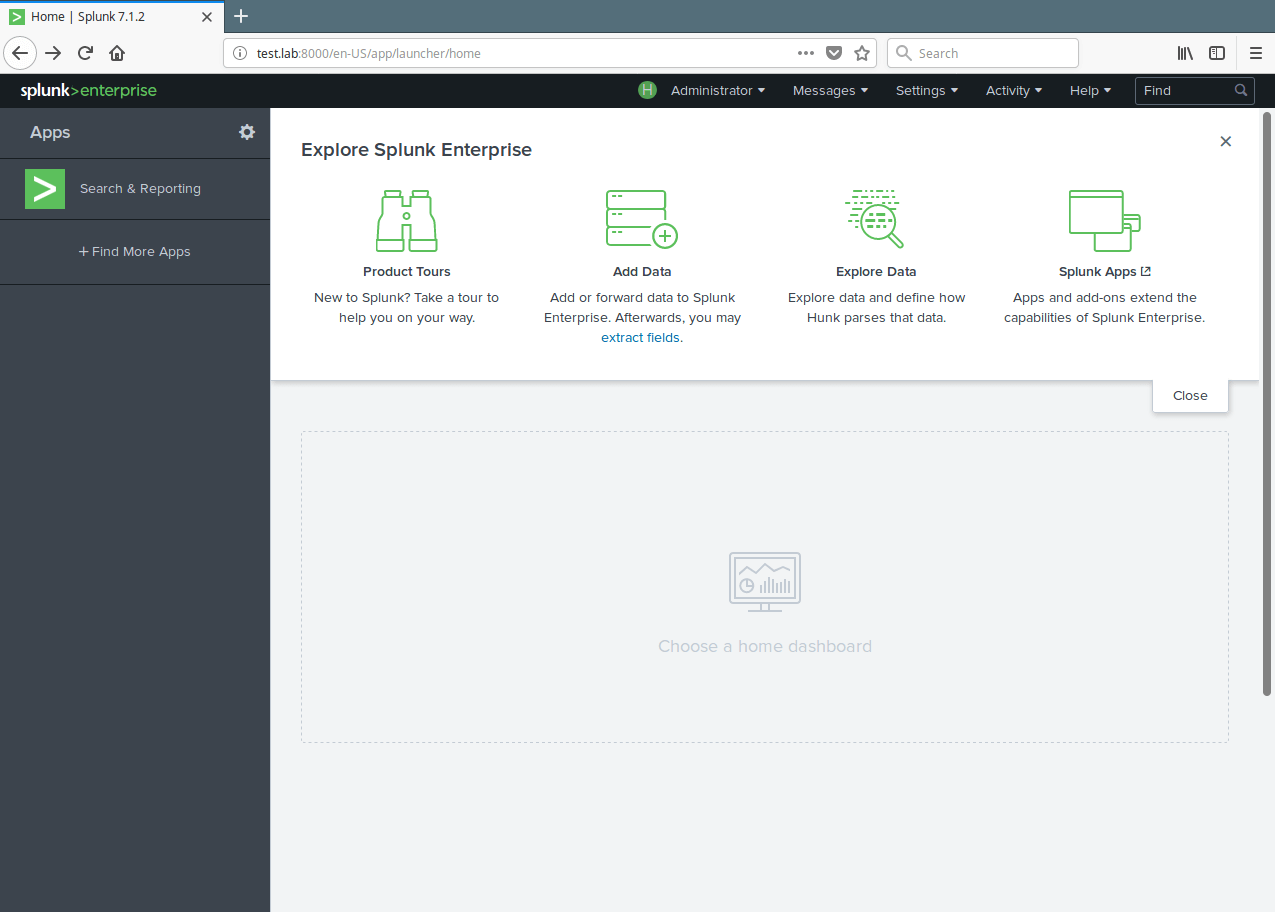

7. Depois de um Login bem-sucedido, você vai pousar no console de administração Splunk mostrado na próxima captura de tela. Para monitorar um arquivo de log, por exemplo /var/log/secure , clique em Adicionar dados.

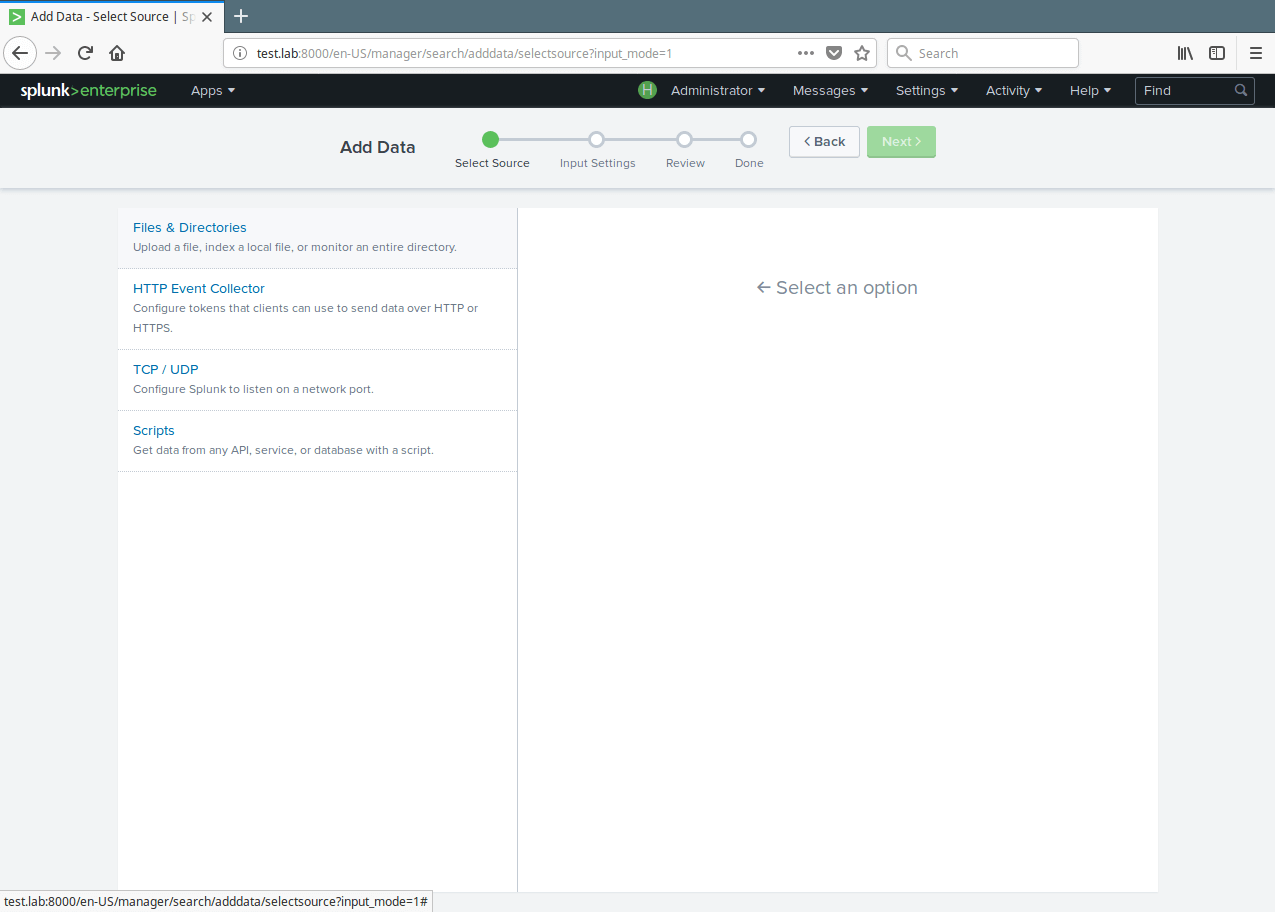

8. Em seguida, clique no monitor Para adicionar dados de um arquivo.

9. Na seguinte interface, selecione Arquivos & amp; Diretórios.

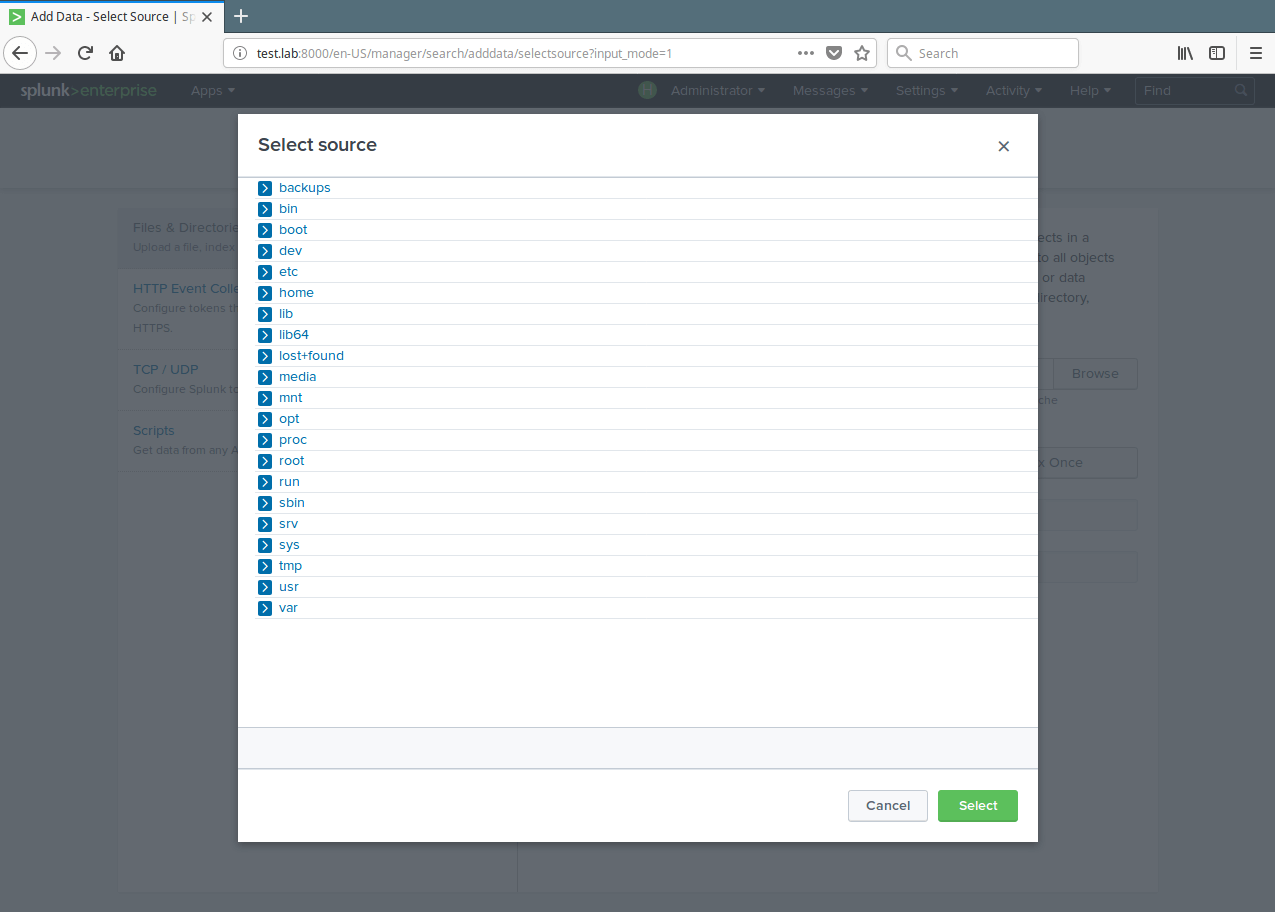

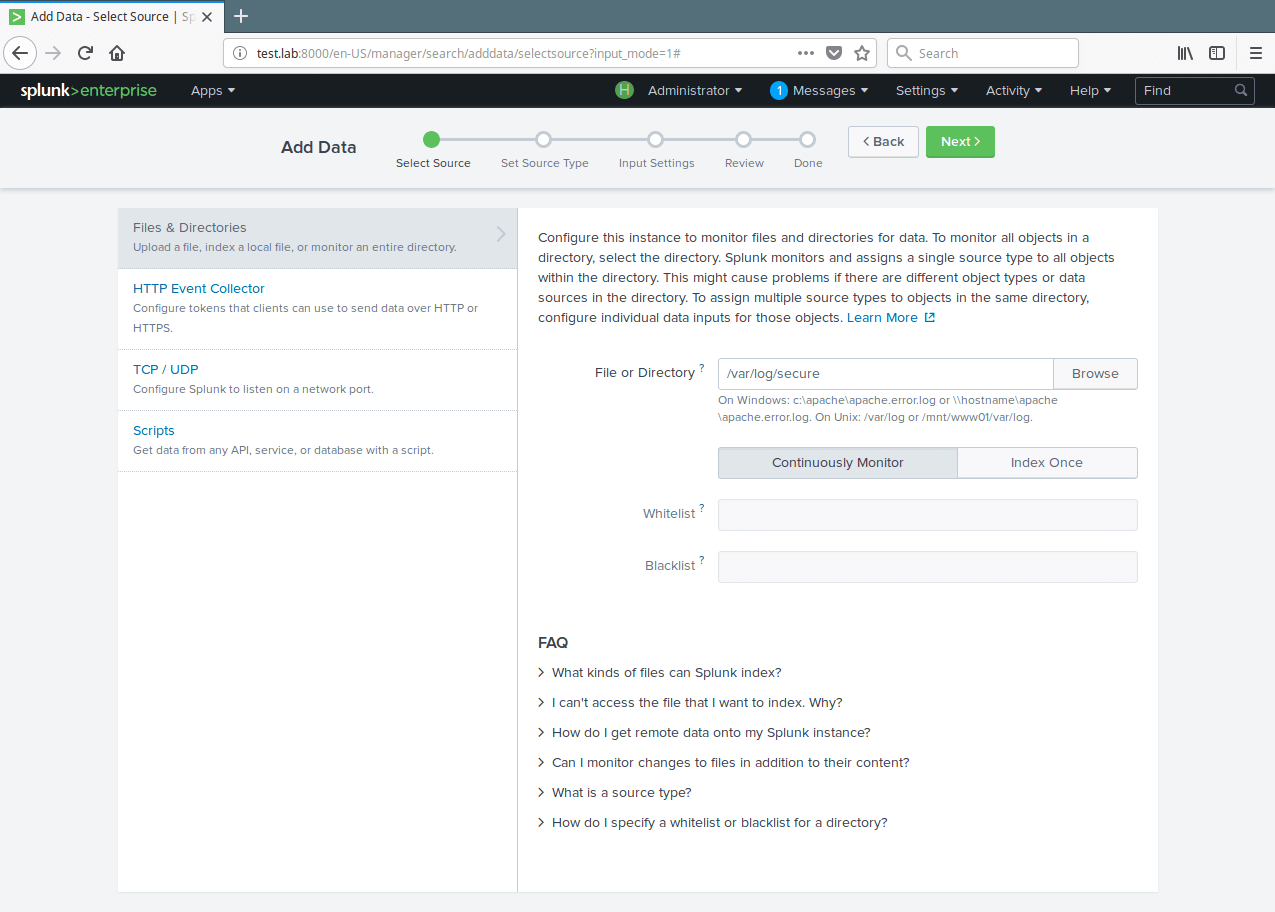

10. Em seguida, defina a instância para monitorar os arquivos e diretórios para dados. Para monitorar todos os objetos em um diretório, selecione o diretório. Para monitorar um único arquivo, selecione-o. Clique em Navegar para selecionar a fonte de dados.

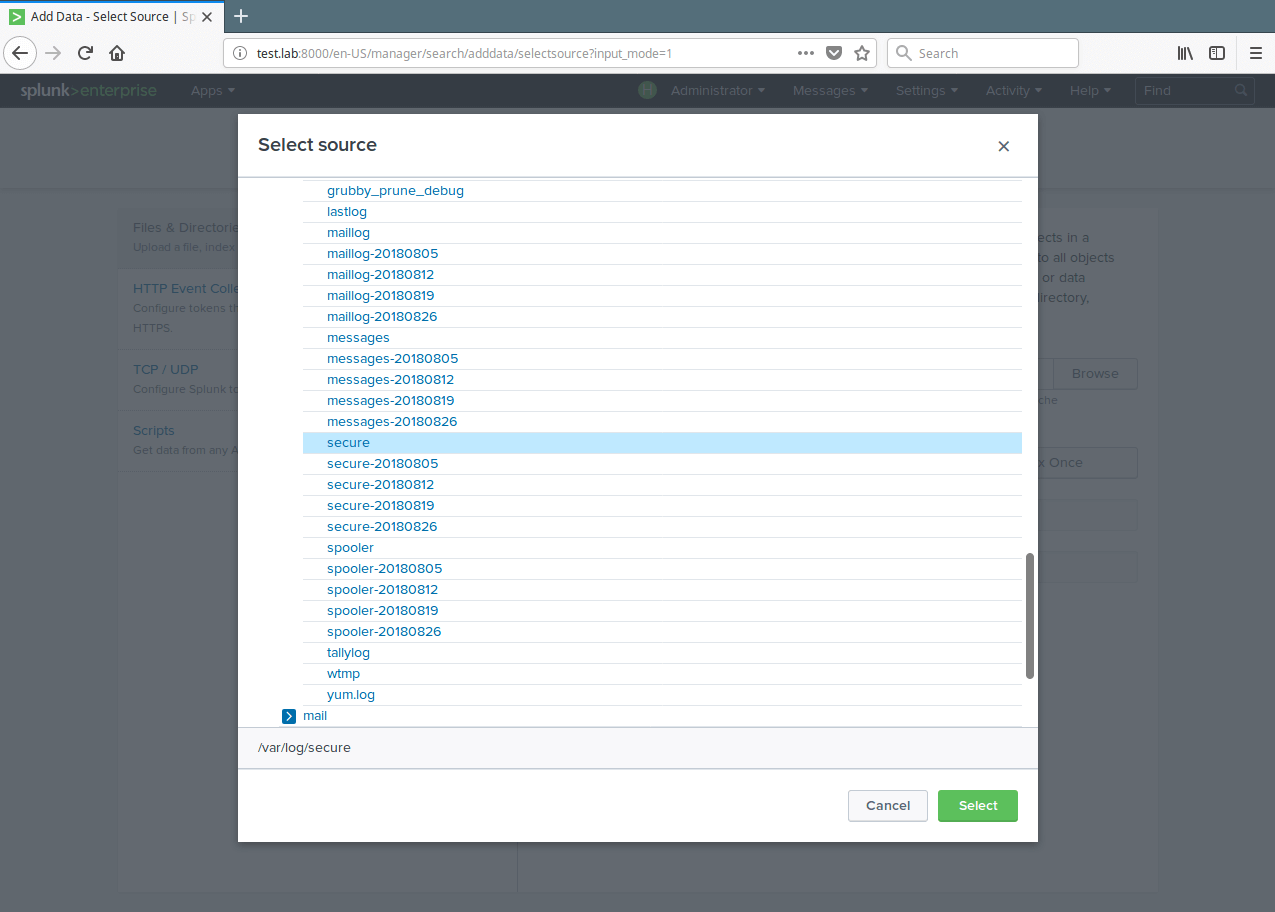

11.Você será exibido uma lista de diretórios no seu diretório root (/) , navegue até o arquivo de log que deseja monitorar (/ var / log / secure) e clique em Selecionar.

12. Depois de selecionar a fonte de dados, selecione Monitorar continuamente para visualizar esse arquivo de log e clique em Avançar para definir a origem Tipo.

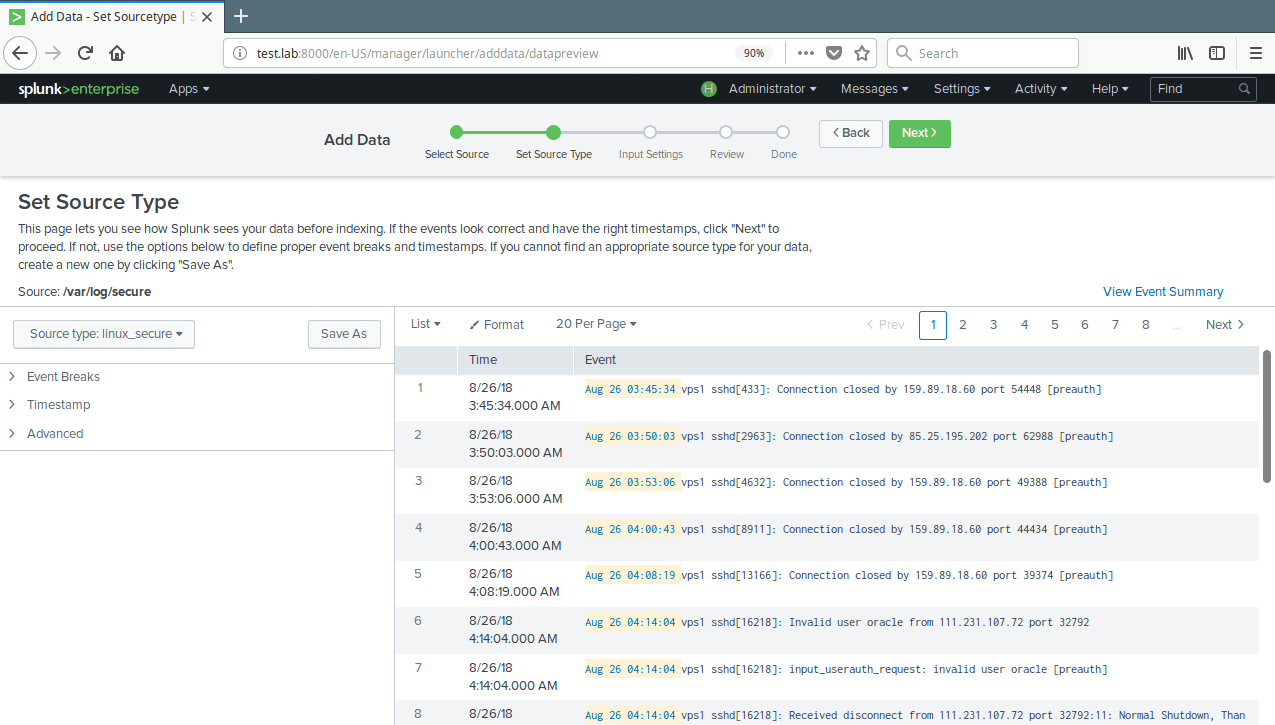

13. Em seguida, configure o tipo de origem para sua fonte de dados. Para o nosso arquivo de log de teste (/ var/log/secure) Precisamos selecionar o sistema operacional → Linux_Secure; Isso permite que o Splunk saiba que o arquivo contém mensagens relacionadas à segurança de um sistema Linux. Em seguida, clique em Avançar para continuar.

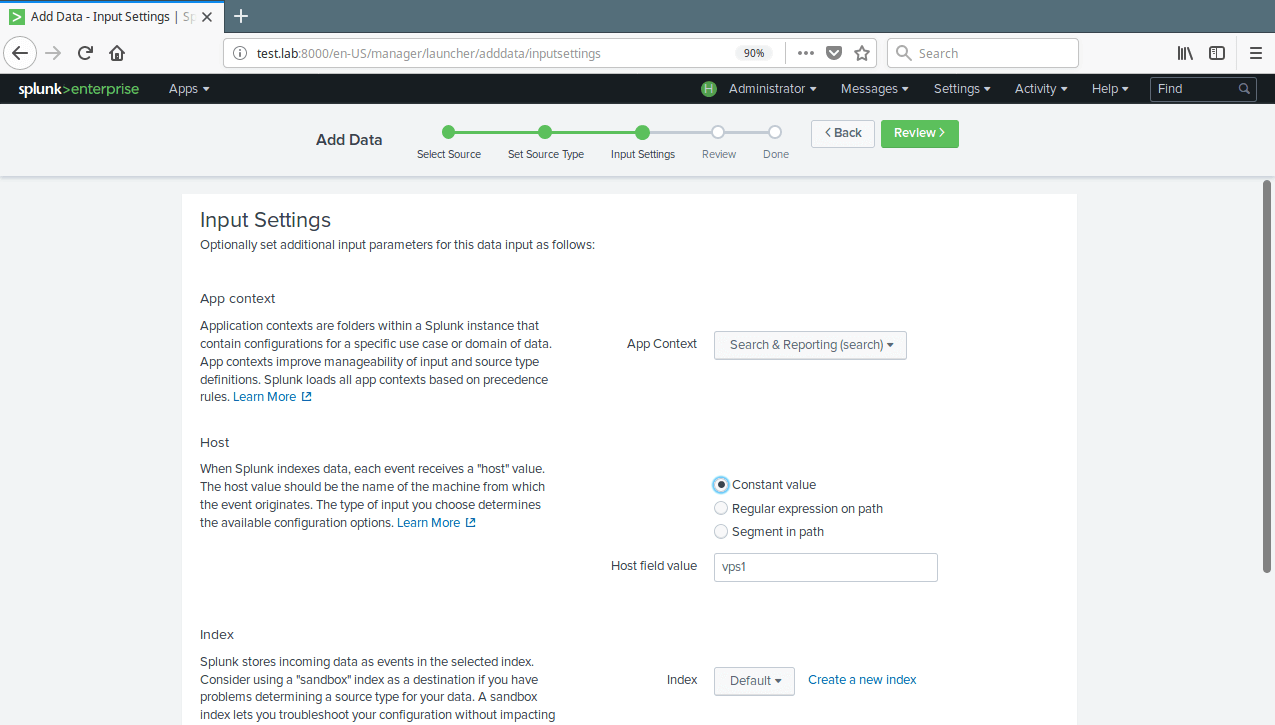

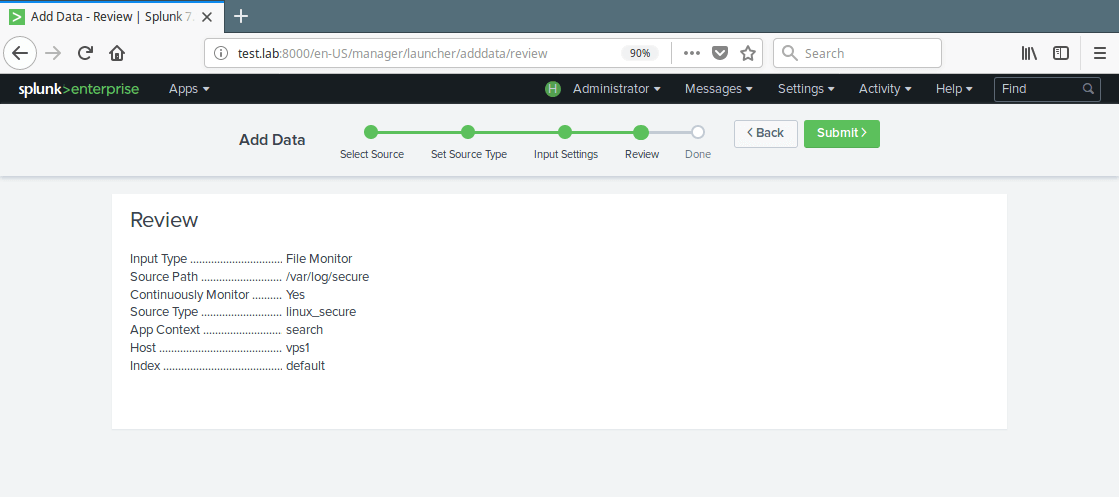

14. Você também pode configurar parâmetros de entrada adicionais para esta entrada de dados. No contexto do aplicativo, selecione Pesquisar & amp; Relatórios . Em seguida, clique em revisão. Após revisão, clique em Enviar.

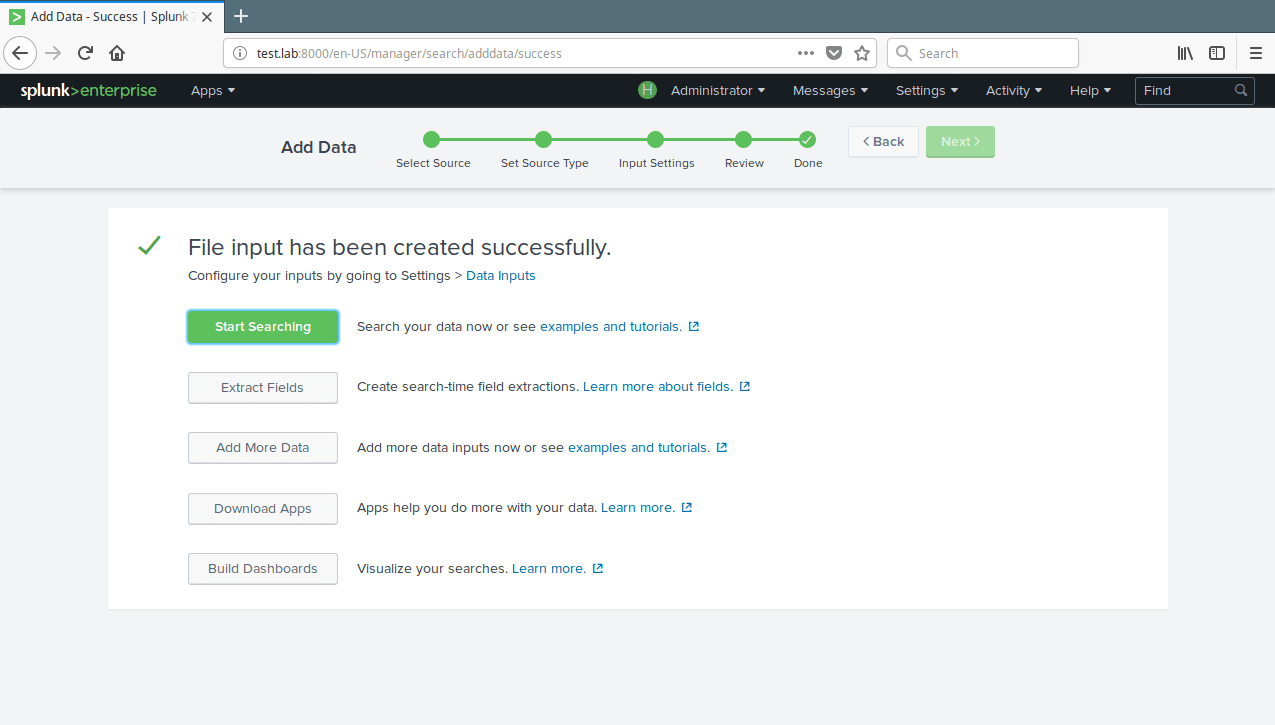

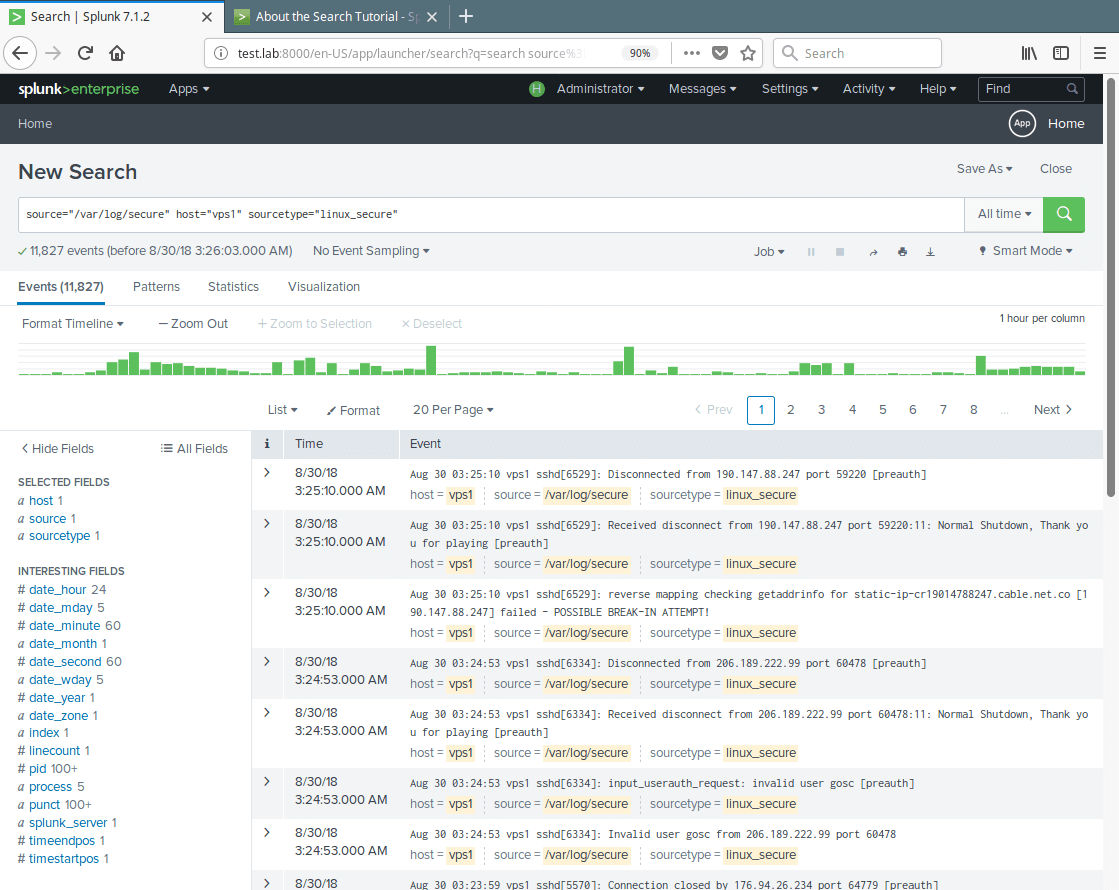

15. Agora, sua entrada de arquivo foi criada corretamente. Clique em Iniciar Pesquisar para pesquisar seus dados.

16. Para ver todas as entradas de dados, vá para Configurações → Dados → Entradas de dados. Em seguida, clique no tipo que você deseja ver, por exemplo, arquivos & amp; Diretórios.

17. Os seguintes são comandos adicionais para gerenciar (reiniciar ou parar) o Splunk do Diabo .

# /opt/splunk/bin/./splunk restart# /opt/splunk/bin/./splunk stop

A partir de agora, você pode adicionar mais fontes de dados (local ou remoto usando o Forwarder Splunk), explorar seus dados e / ou instalar aplicativos Splunk para melhorar sua funcionalidade padrão. Puede hacer más al leer la documentación dividida que se proporciona en el sitio web oficial.

Página de inicio de Splunk : https://www.splunk.com/

¡ Isso é tudo por enquanto! Splunk é um software de gerenciamento de registro de negócios em tempo real, poderoso, robusto e totalmente integrado. Neste artigo, mostramos como instalar a versão mais recente do analisador de registro Splunk no CENTOS 7. Se você tiver dúvidas ou pensamentos para compartilhar, use o formulário de comentários abaixo para se comunicar conosco.