Os usuários que perderam o seu iPhone entrar na sua conta do iCloud e colocar o telefone em modo perdido, com código de acesso se ainda não estiver estabelecido. O telefone, assim que se conecta à Internet, sincronizará o iCloud e está preso ou mesmo apaga toda a configuração original de acordo com pesquisadores de segurança do computador.

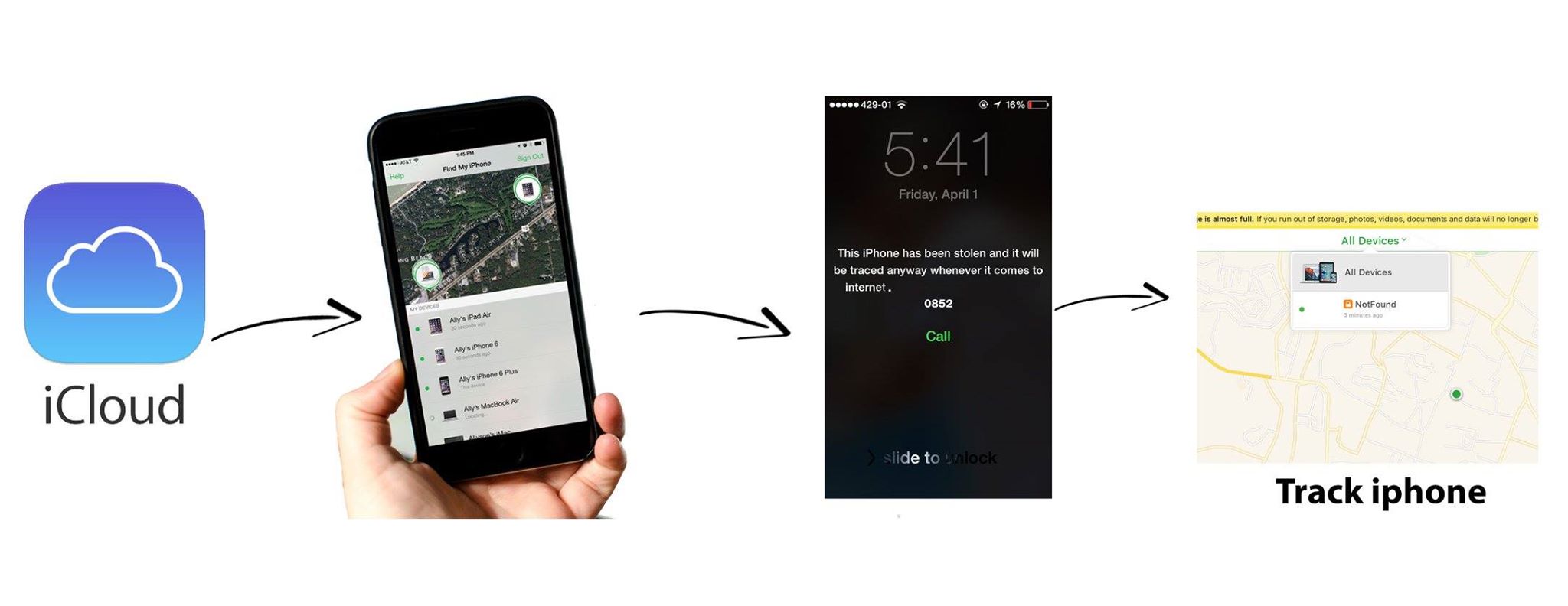

A tabela a seguir descreve uma situação em que um usuário do iPhone é capaz de rastrear o telefone “Pesquisar meu iPhone”. / P>

De acordo com pesquisadores da empresa de segurança de computadores, Estes são alguns métodos que podem fazer para seus dispositivos da Apple ilocalizável (hacking meu iPhone)

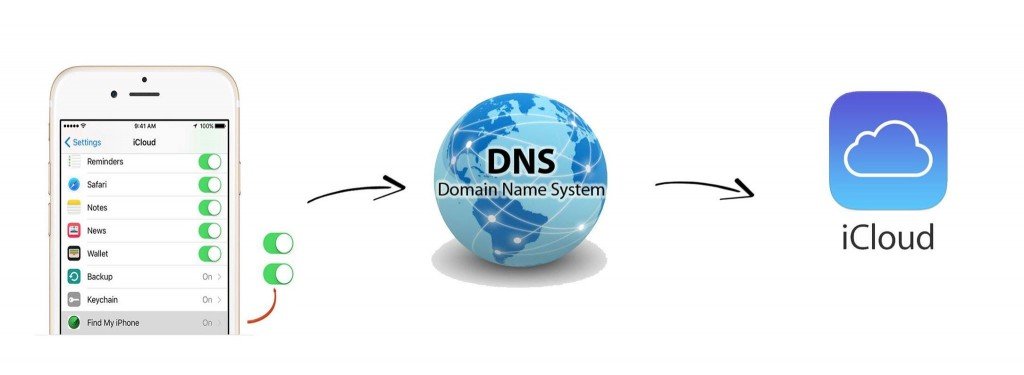

criação de um servidor DNS privado

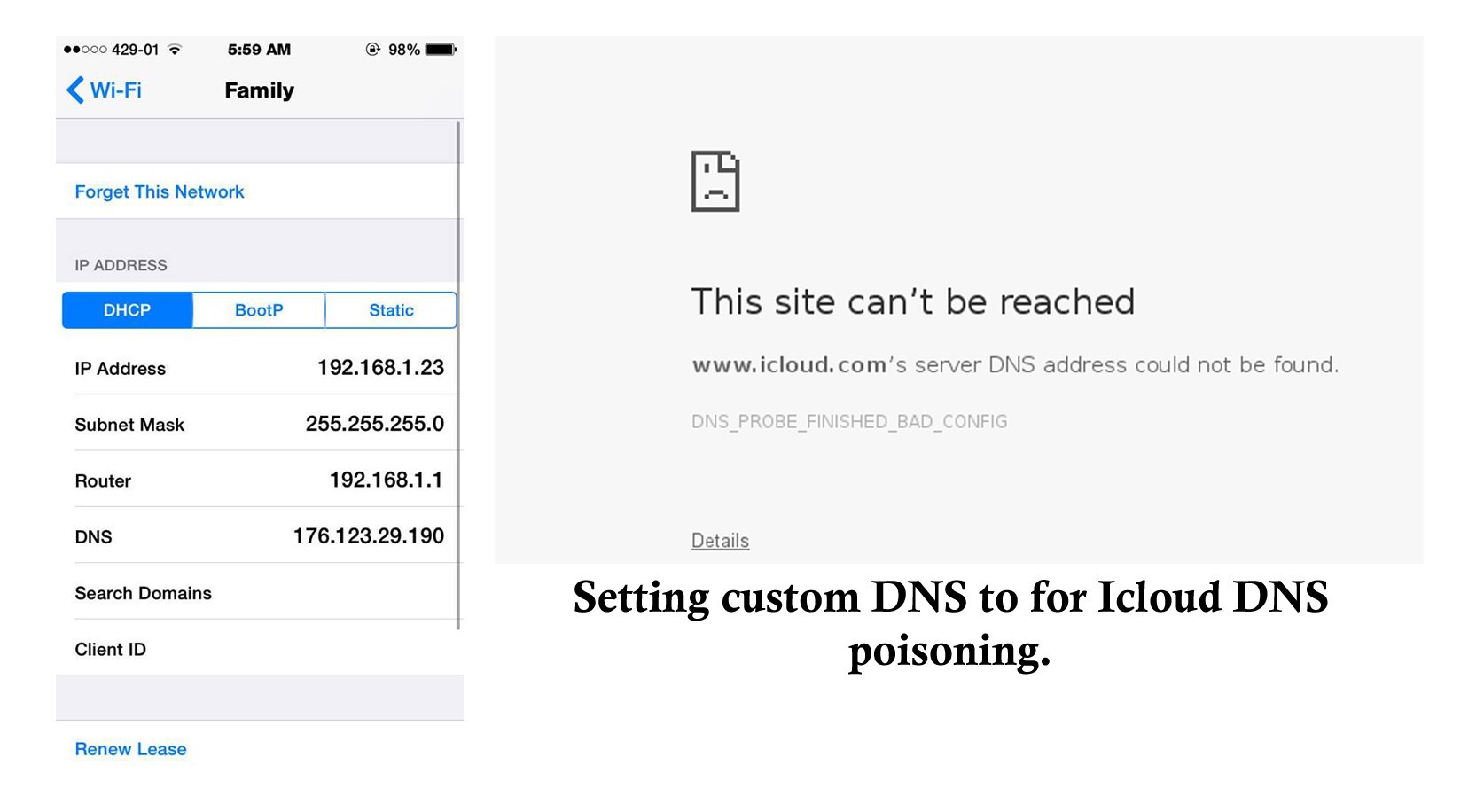

Este é um método muito fácil e funciona 100%. O que pode ser feito é configurar um servidor DNS personalizado e redirecionar todo o tráfego (iCloud Search My iPhone) para você ou outro lugar fazendo o iCloud.com inatingível. Uma vez reconfigurados, o servidor IP pode ser atribuído ao iPhone ou gateway (roteador).

Um pode atribuir o IP do servidor DNS ao seu gateway do roteador e conecte o iPhone. Desta forma, você pode usar o telefone sem se preocupar em ter o telefone bloqueado, apagado ou se é rastrear remotamente explica Dan Hayes um pesquisador de negócios de segurança de computador.

em iphones com jailbreak, salve um arquivo que possa ser modificado para bloquear comunicações de ou para iCloud – sem o uso do servidor DNS privado. Para o uso de células, uma VPN pode ser configurada para usar este DNS em vez do padrão.

Método de comunicação entre iCloudy e iPhone perdido

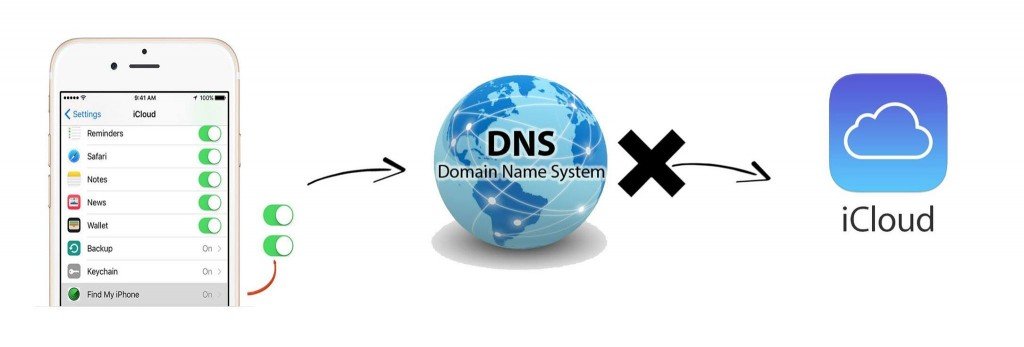

quebra a comunicação entre o iCloud e o iPhone perdido.

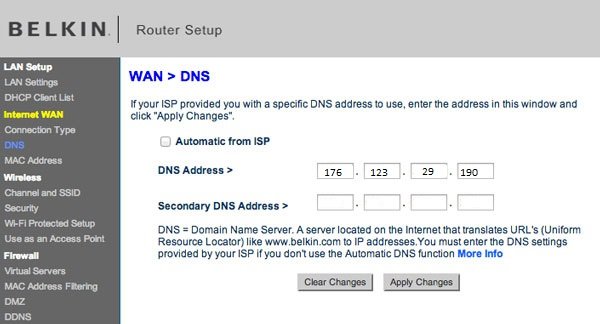

Este método é tão simples que lançamos um servidor DNS privado para fins de demonstração. Eles poderiam aprender isso durante um diploma de segurança do computador. O servidor está em 176.123.29.190 que redireciona o iCloud.com para o tráfego para o seu IP local. Você pode adicionar este DNS IP ao seu iPhone, iPad ou roteador para tentar rastrear seu telefone. Você não será capaz de rastreá-lo. A solicitação só será concluída quando este IP for removido.

Defina o IP DNS privado no roteador para bloquear * iCloud.com

esta é uma vulnerabilidade difícil de corrigir para qualquer pessoa, e a Apple não é uma exceção . A configuração de um IP fixo não funcionará, podemos colocar nossa lista negra o IP codificado em nosso gateway para dispensá-lo.

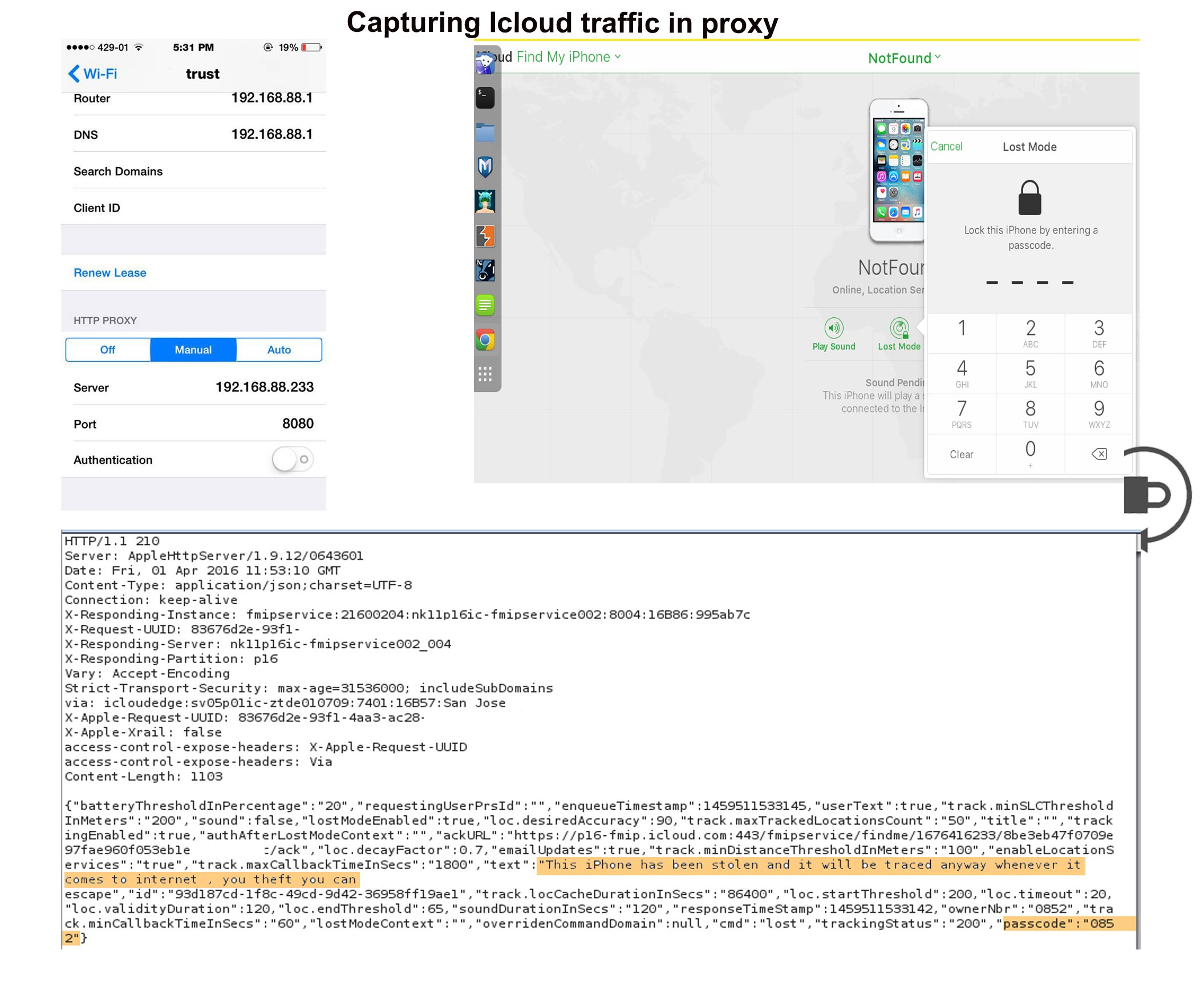

Configurando um proxy e passando todo o tráfego através dele, mas bloqueando o tráfego do iCloud fará com que seja desconectado do servidor iCloud.

Aqui, interceptamos o tráfego do iCloud usando o Burp Suite; No entanto, requer a instalação de um certificado CA para interceptar o tráfego HTTPS. Eles podem aprender como instalar o certificado durante um diploma de segurança do computador. Tentamos colocar o iPhone no modo de perda do iCloud colocando uma nova senha junto com uma mensagem de aviso e número de telefone para exibir na caixa de mensagem. O iCloud envia todas essas informações quando ela é sincronizada com o meu iPhone, que podemos interceptar.

O que é pior é que muitos de nós usam o mesmo código PIN para nossos outros dispositivos, se o código for o mesmo para os outros Os dispositivos serão um dia de sorte para roubo. Muita informação pode ser retirada do tráfego que o proprietário é enviado do iCloud e o ladrão é ler.

Bloqueio com senha e bloqueio de impressão digital

Bloqueio com senha pode ser considerado como um bom método para se proteger de tudo isso, até certo ponto. Bloqueio com impressão digital é considerado mais seguro, mas requer um pino / senha. Mesmo assim, há uma certa probabilidade de obter a impressão digital do titular do seu / iPhone.Dispositivos como a caixa IP estão disponíveis no mercado que podem ser usados para quebrar a senha do iPhone também pode aprender sobre a caixa IP durante o diploma de segurança do computador.

erros que as pessoas fazem pirata a conta do iCloud

- quando o e-mail do iCloud estiver configurado na caixa de correio iPhone ou iPad. Muitas vezes, as pessoas não alteram a senha do e-mail assim que for perdida. Em tais casos, o e-mail pode ser usado para redefinir sua senha do iCloud de acordo com pesquisadores de segurança do computador

- Muitas pessoas não estabelecem o código de acesso em seu iPhone, e aqueles que o fizeram acima de tudo escolher o código de senha (por exemplo ., 12345,147258,2580 etc.).

- muitos não usam a pesquisa no iPhone, pois consome dados celulares.

Se o e-mail do iCloud Asociou foi adicionado no dispositivo Apple, e se os ladrões podem acessar esse e-mail, você pode solicitar redefinição de senha do iCloud pelo correio e digitar sua conta do iCloud. Investigadores da empresa de segurança de computadores mencionam que, uma vez que estão dentro, há muito que se pode fazer, por exemplo, desligar a procura do meu iPhone. Eles também podem bloquear todos os outros dispositivos da Apple que têm o mesmo ID da Apple, no pior dos casos. Eles podem aprender mais sobre esse ataque durante o diploma de segurança do computador.

https://blog.kcnabin.com.np

é uma análise de especialista em segurança móvel conhecida e análise de malware. Ele estudou ciência de computação na NYU e começou a trabalhar como analista de segurança cibernética em 2003. Ele está funcionando ativamente como um especialista em antimalware. Ele também trabalhou para empresas de segurança, como o Kaspersky Lab. Seu trabalho diário inclui investigar novos incidentes de malware e segurança cibernética. Também tem um profundo nível de conhecimento em segurança móvel e vulnerabilidades móveis.

Enviar dicas de notícias em [email protected] ou www.instagram.com/iicsorg /

você também pode Encontre-nos no telegrama www.t.me/noticiaScibersecurity