Sicuramente ti sei mai chiesto cosa sia il sito web rasching. È un processo di utilizzo dei bot per estrarre contenuti e dati da un sito web. In questo modo viene estratta il codice HTML. E, con esso, i dati memorizzati nel database. Ciò significa che è possibile duplicare o copiare tutti i contenuti del sito Web altrove.

Il sito Web rasching viene utilizzato in molte società digitali dedicate alla raccolta di database. Per chiarire meglio ciò che il sito web rasching dovrebbe sapere quali sono i casi di uso legittimo di esso:

- I robot dei motori di ricerca tracciano un sito, analizzano i loro contenuti e quindi classificarlo.

- Siti di confronto dei prezzi che implementano i robot per ottenere automaticamente i prezzi e le descrizioni dei prodotti per siti Web di venditori alleati.

- società di ricerca di mercato che lo utilizzano per estrarre dati da forum e social network.

Per avere maggiori informazioni su ciò che il rasching del web dovrebbe sapere che è anche usato per scopi illegali. Compreso il raschiatura dei prezzi e il furto del contenuto del copyright. Un’entità digitale interessata può subire gravi perdite finanziarie. Soprattutto se è un’azienda che si basa principalmente su modelli di prezzo competitivi o offerte nella distribuzione dei contenuti.

Sai davvero cosa è il sito Web rasching?

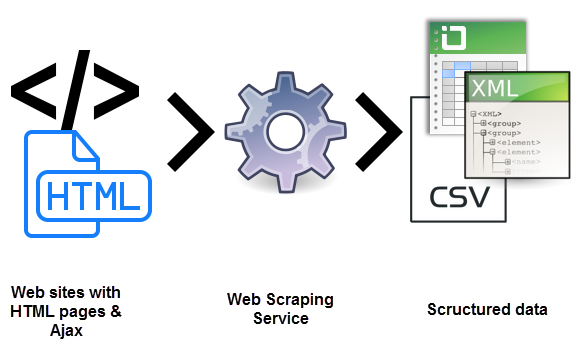

Gli strumenti Web di raschiatura sono software, cioè i robot pianificati per esaminare i database ed estrarre informazioni. Viene utilizzata una vasta gamma di tipi di bottiglie, molti di loro completamente personalizzabili per:

- riconoscono strutture di siti HTML univoci.

- Estrai e trasforma il contenuto.

- Archivia dati.

- Estrai i dati dall’API.

Poiché tutti i bot utilizzano lo stesso sistema per accedere ai dati del sito, a volte è difficile distinguere tra bot legittimi e robot dannosi.

differenze chiave tra robot legittimi e dannosi

Ci sono alcune differenze chiave che ti aiuteranno a distinguere tra i due:

- I legittimi robot sono identificati con l’organizzazione per cui lo fanno. Ad esempio, GoogleBot è identificato nel tuo intestazione HTTP come appartenente a Google. I robot dannosi, al contrario, vengono trasmessi attraverso il traffico legittimo quando si crea un utente falso http.

- I robot legittimi rispettano il file robot.txt di un sito, che elenca le pagine è possibile accedere a un robot e a quelli chi non. Il malizioso, d’altra parte, traccia il sito web indipendentemente da ciò che l’operatore del sito ha permesso.

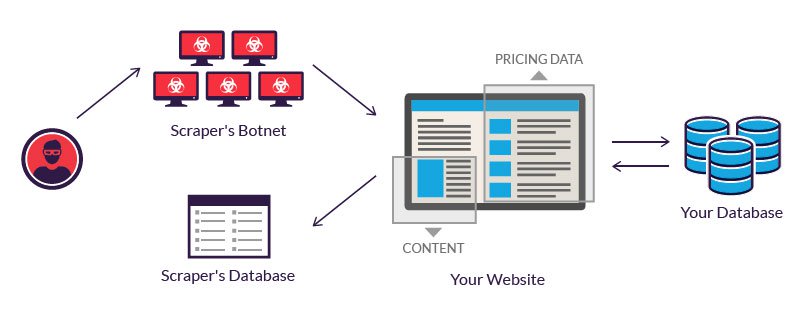

I bot legittimi dei robot investire sui server per elaborare la grande quantità di dati estratti. Un utente malintenzionato, che manca di un tale budget, spesso ricorre all’uso di una rete di bottiglie. Cioè, computer geograficamente sparsi, infetto dallo stesso malware e controllato da una posizione centrale.

I proprietari dei singoli computer di bot non sono consapevoli della loro partecipazione. La potenza combinata dei sistemi infetti consente una raschiatura su larga scala di molti siti Web diversi da parte dell’autore.

Esempi di ciò che il sito Web rasching è

Il sito Web rasching è considerato malizioso quando i dati vengono estratti senza il permesso dei proprietari del sito web. I due casi di uso più comuni sono i prezzi di raschiatura dei prezzi e il furto del contenuto.

1.- RAPPORTO DI PREZZO

IN PREZZO La raschiatura è una delle varianti per sapere qual è il sito web rasching. È un utente malintenzionato che generalmente utilizza una rete BOT da cui avviare i bot di raschiatura del nastro per ispezionare i database della concorrenza. L’obiettivo è quello di accedere alle informazioni sui prezzi, vincere rivali e aumentare le vendite. Per gli attaccanti, un raschiamento del prezzo di successo può rendere le vostre offerte evidenziate sui siti Web di confronto.

Gli attacchi spesso si verificano nelle industrie in cui il prezzo dei prodotti è facilmente comparabile. Perché il prezzo svolge un ruolo importante nelle decisioni di acquisto. Le vittime del raschiatura dei prezzi possono essere agenzie di viaggio, venditori di elettronica online, ecc.

Ad esempio, i commercianti elettronici dello smartphone, che vendono prodotti simili a prezzi relativamente importanti, sono frequenti obiettivi. Per rimanere competitivi, devono vendere i loro prodotti al miglior prezzo possibile.

Poiché i clienti scelgono sempre dall’offerta più economica.Per ottenere un vantaggio, un fornitore può utilizzare un bot per raschiare continuamente i siti Web dei tuoi concorrenti e aggiornare quasi istantaneamente i tuoi prezzi di conseguenza.

2.- Contenuto di raschiatura

Contenuto di raschiatura è Un’altra forma che ci consente di capire cosa sia il sito web di raschiatura. Cioè, la rapina su larga scala di un sito particolare. Gli obiettivi tipici includono cataloghi e siti Web dei prodotti online basati sui contenuti digitali per aumentare il business. Per queste aziende, un attacco di raschiatura di contenuti può essere devastante.

Ad esempio, le directory aziendali online investono quantità significative di tempo, denaro ed energia nella costruzione del loro database. La raschiatura può far andare tutto al tasto. Viene utilizzato nelle campagne di spedizione di posta indesiderate. O Reverse to concorrenti. È probabile che uno qualsiasi di questi fatti influenzerà i risultati di un’azienda e delle sue operazioni quotidiane.

Protezione contro il web rasching

1.- È importante agire legalmente

il modo più semplice per evitare raschiare è prendere una misura legale. Uno in cui puoi dire judicalmente l’attacco e in cui si mostra che il raschiatura del web non è permesso.

Puoi persino citare in giudizio possibili raschietti se hai esplicitamente vietato nei termini di servizio. Ad esempio, LinkedIn ha citato in giudizio un set di raschietti l’anno scorso, dicendo che l’estrazione dei dati dell’utente attraverso le richieste automatizzate è equivalente alla pirateria.

2.- Prevenire attacchi da richieste che arrivano

Anche se hai pubblicato un avviso legale che vieta di raschiare i tuoi servizi, è possibile che un potenziale attaccante vuole ancora andare avanti con il processo. È possibile identificare possibili indirizzi IP e impedire a richieste di raggiungere il servizio filtrando attraverso il firewall.

Sebbene sia un processo manuale, i moderni fornitori di servizi cloud ti offrono l’accesso agli strumenti che bloccano potenziali attacchi. Ad esempio, se stai ospitando i servizi nei servizi Web di Amazon, lo scudo di AWS, AWSS, Aws’s Shield contribuirebbe a proteggere il tuo server da possibili attacchi.

3.- Usa i token di falsificazione della richiesta (csrf)

quando Utilizzando i token CSRF nella tua applicazione, eviterai gli strumenti automatizzati di creare richieste arbitrarie agli URL degli ospiti. Un token CSRF può essere presente come un campo di forma nascosto.

Per superare un token CSRF, è necessario caricare e analizzare il segno e cercare il token corretto, prima di raggrupparlo insieme alla richiesta. Questo processo richiede competenze di programmazione e accesso agli strumenti professionali.

4. Utilizzare il file .htaccess per evitare raschiare

.htaccess è un file di configurazione per il tuo server Web. E può essere modificato per evitare che i raschi di accedere ai tuoi dati. Il primo passo è identificare i raschiatori, che possono essere fatti tramite Google Webmaster.

Una volta identificati, è possibile utilizzare molte tecniche per interrompere il processo di raschiatura modificando il file di configurazione. In generale, questo file non è abilitato da ciò che è necessario essere abilitati, solo in questo modo interpreterai i file che inserirai nella directory.

5.- Prevenire l’hotlinking

Quando graffiato il contenuto, i collegamenti online a immagini e altri file vengono copiati direttamente sul sito dell’attaccante. Quando lo stesso contenuto viene visualizzato sul sito dell’attaccante, detta risorsa è collegata direttamente al tuo sito web.

Questo processo di visualizzazione di una risorsa ospitata sul server su un sito Web diverso è chiamato hotlinking. Quando si evita un collegamento attivo, un’immagine di questo tipo, quando viene visualizzata in un sito diverso, non viene eseguita tramite il server.

6.- Indirizzi IP specifici delle liste nere

Se avete identificato gli indirizzi IP o i modelli di indirizzo IP che vengono utilizzati per raschiare, puoi semplicemente bloccarli attraverso il tuo .htaccess.

7.- Limitare il numero di richieste di un indirizzo IP

In alternativa, è anche possibile limitare il numero di richieste da un indirizzo IP. Sebbene potrebbe non essere utile se un utente malintenzionato ha accesso a diversi indirizzi IP. È inoltre possibile utilizzare un caso di richieste anormali da un indirizzo IP.

Cosa devi fare è bloccare l’accesso dagli indirizzi IP noti del servizio di tracciamento dell’alloggio e del cloud per assicurarsi che un utente malintenzionato non possa Utilizzare questo servizio per eliminare o copiare i tuoi dati.

8.- Creare “honeypots”

Un “honeypot” è un collegamento con il contenuto falso invisibile per un utente normale, ma È presente nell’HTML. Sembrerebbe quando un programma analizza il sito web.Reindirizzando un raschietto a detti honeypot, può rilevare i raschietti e farli rifiutare le risorse durante la visita delle pagine che non contengono dati.

Pertanto, non dimenticare di disabilitare i collegamenti nel file robot.txt da fare Certo che un cercatore del motore di ricerca non termina in tali honeypot.

9.- Modificare la struttura dell’HTML frequentemente

La maggior parte dei tracker analizza l’HTML ottenuto dal server. Per rendere difficile accedere a raschietti ai dati, è possibile modificare frequentemente la struttura HTML. Per fare ciò, un utente malintenzionato deve valutare nuovamente la struttura del tuo sito web per estrarre i dati. Un altro tasto per sapere cosa è il sito Web rasching.

10- Fornire API

È possibile consentire l’estrazione selettiva dei dati del tuo sito se si impostano determinate regole. Un modo è creare API basata sugli abbonamenti per monitorare e dare accesso ai dati. Attraverso le API, puoi anche supervisionare e limitare l’uso del servizio che offri.

Se non si desidera che si raggrappiano problemi Web o complicazioni di qualsiasi tipo, dovresti sempre fidare delle piattaforme che ti danno sicurezza. E anche questo, ti offri i servizi di cui hai bisogno per ogni campagna di marketing. E di fronte puoi aiutarti a tale riguardo. Fidati dei nostri servizi di marca & Content Marketing e vedrai come sarà facile ed efficace.