les utilisateurs qui ont perdu votre journal iPhone à votre compte iCloud et le téléphone dans Mode perdu, avec code d’accès s’il n’est pas déjà établi. Le téléphone, dès qu’il se connecte à Internet, synchronisera iCloud et est pris au piège ou efface même toute la configuration d’ origine selon les chercheurs de la sécurité informatique.

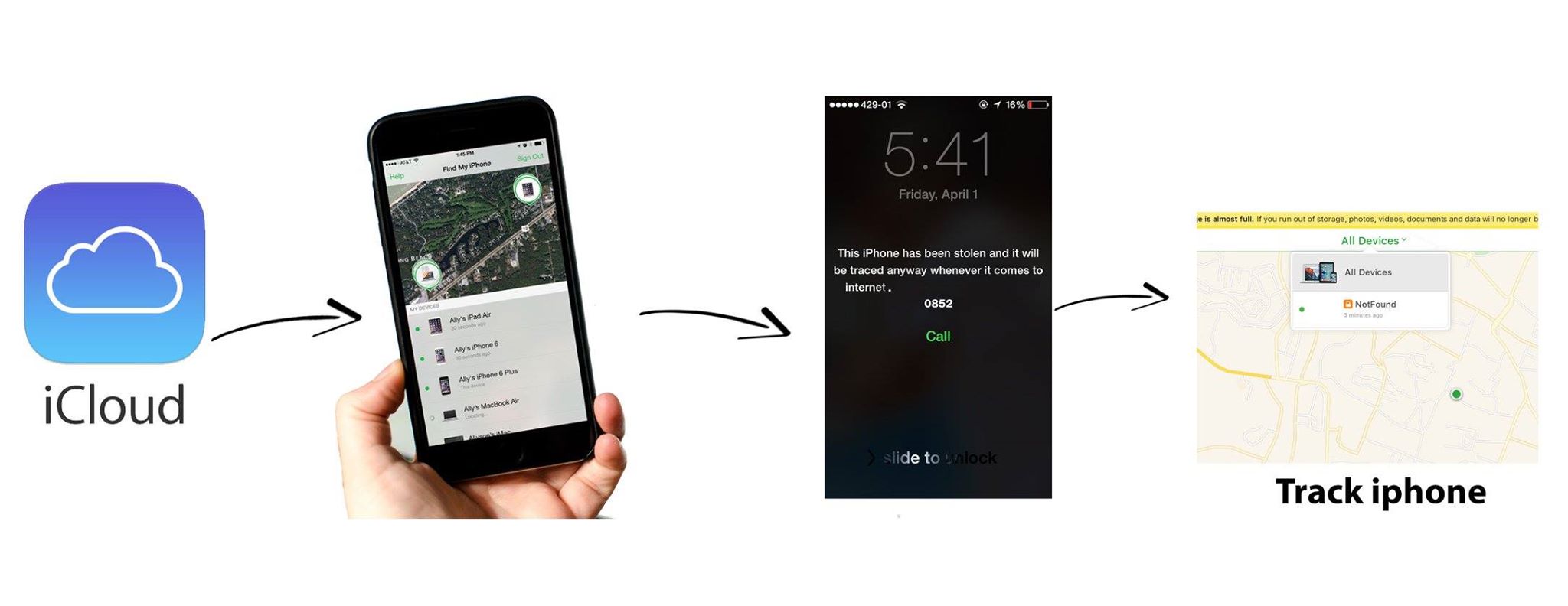

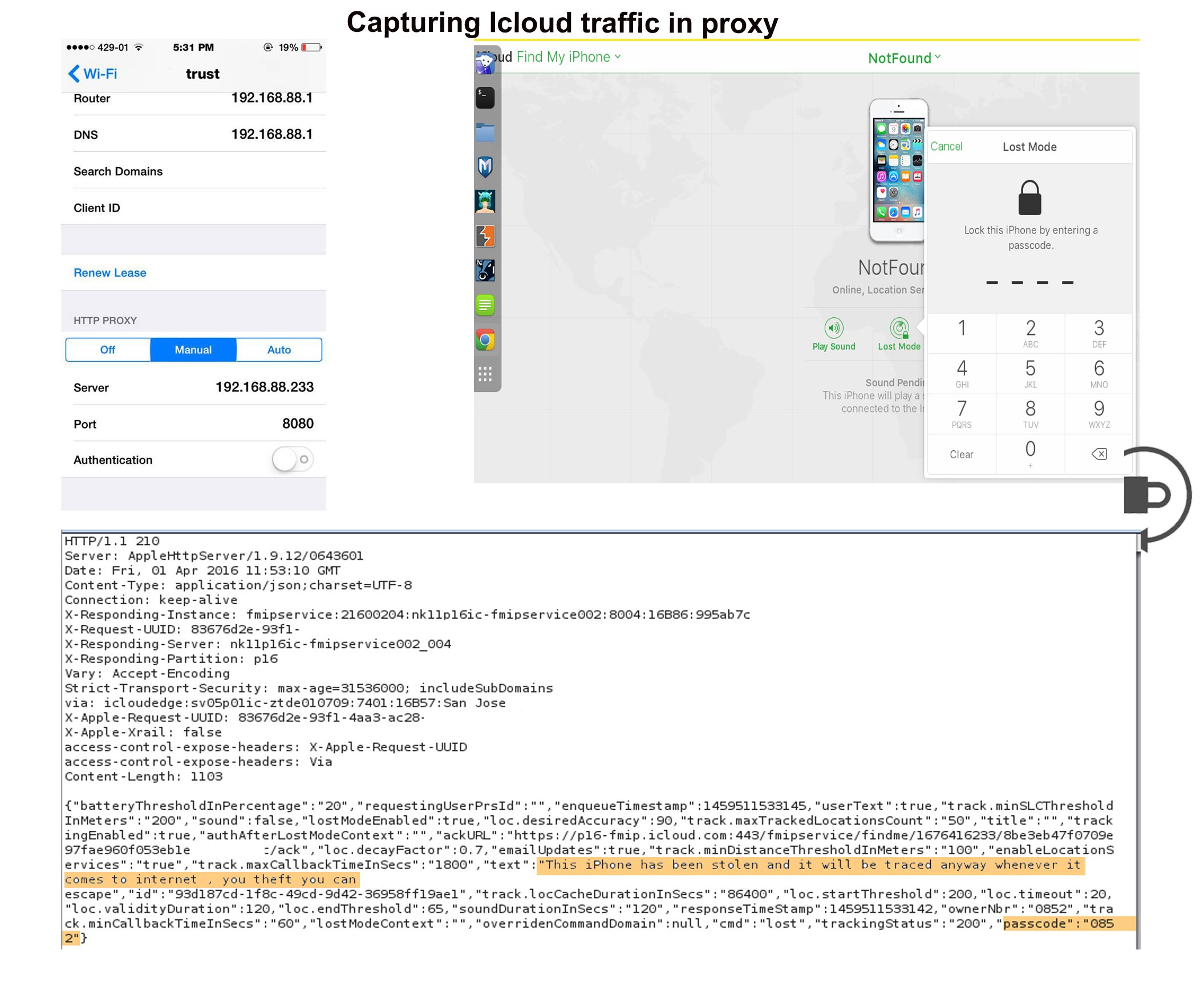

Le tableau suivant décrit une situation dans laquelle un utilisateur iPhone est capable de suivre son téléphone par « Rechercher mon iPhone ».

selon les chercheurs de l’ entreprise de sécurité informatique, ce sont des méthodes qui peuvent faire à vos appareils Apple ilocalizable (piratage mon iPhone)

Création d’un serveur DNS privé

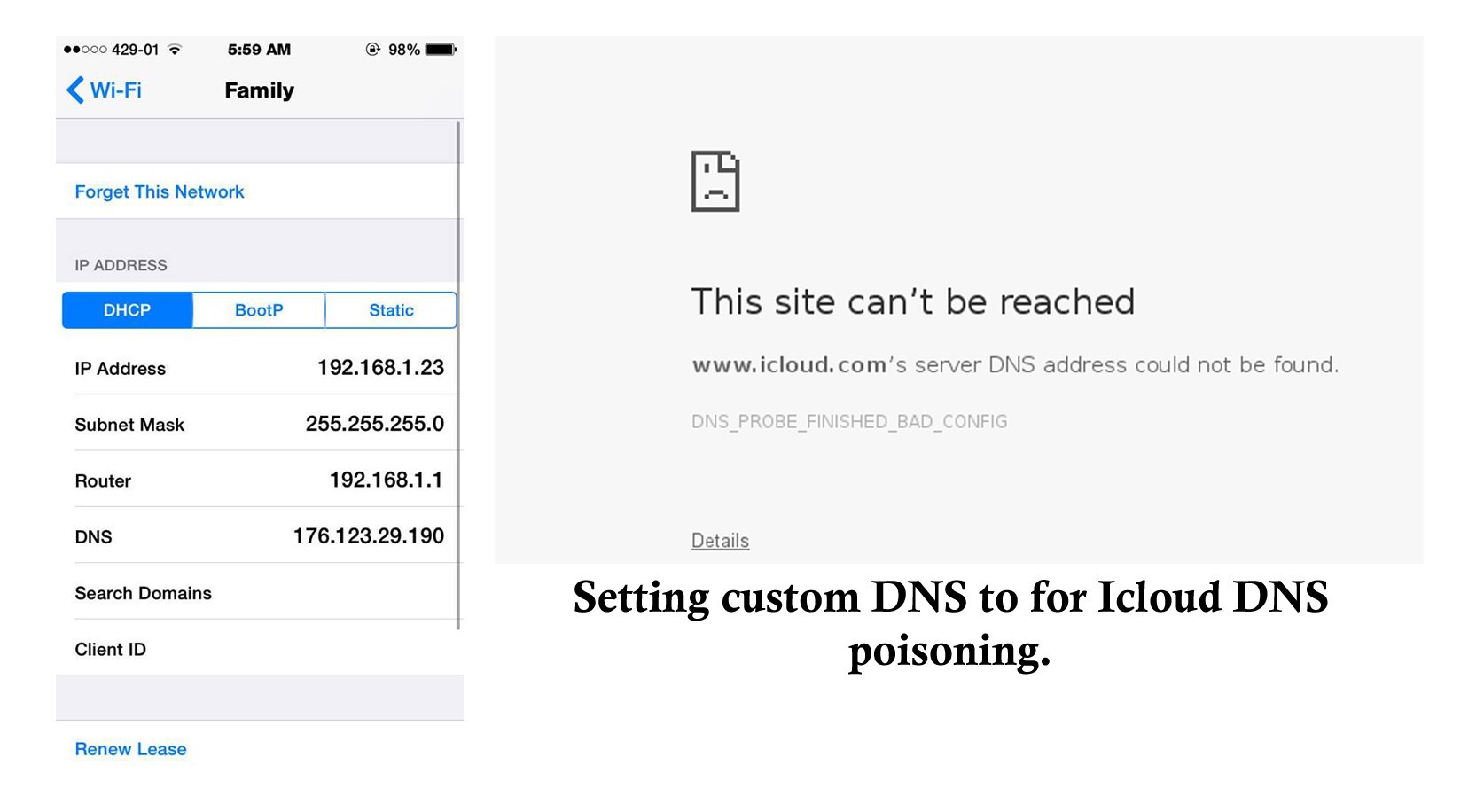

C’est une méthode très facile et cela fonctionne à 100%. Ce qui peut être fait, c’est de configurer un serveur DNS sur mesure et de rediriger tout le trafic (icloud Rechercher mon iPhone) sur vous-même ou ailleurs rendez iCloud.com inattentionable. Une fois reconfiguré, l’IP du serveur peut être attribuée à l’iPhone ou à la passerelle (routeur).

On peut attribuer l’adresse IP du serveur DNS à votre passerelle de routeur et connecter l’iPhone. De cette façon, vous pouvez utiliser le téléphone sans se soucier d’avoir le téléphone bloqué, effacé ou si elle est traçait explique à distance Dan Hayes un chercheur d’affaires de la sécurité informatique.

sur les iPhones avec Jailbreak, Enregistrer un fichier qui peut être modifié pour bloquer les communications de ou à iCloud – sans utiliser de serveur DNS privé. Pour l’ utilisation des cellules, un VPN peut être configuré pour utiliser ce DNS au lieu de la valeur par défaut.

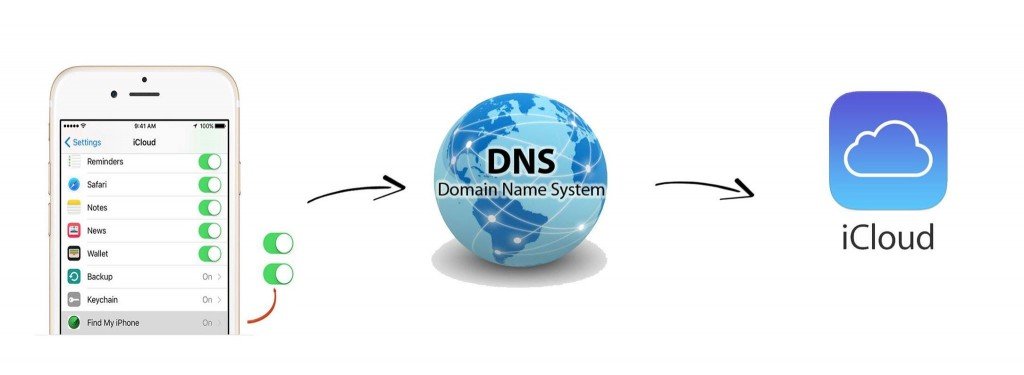

Méthode de communication entre icloudy et iphone perdu

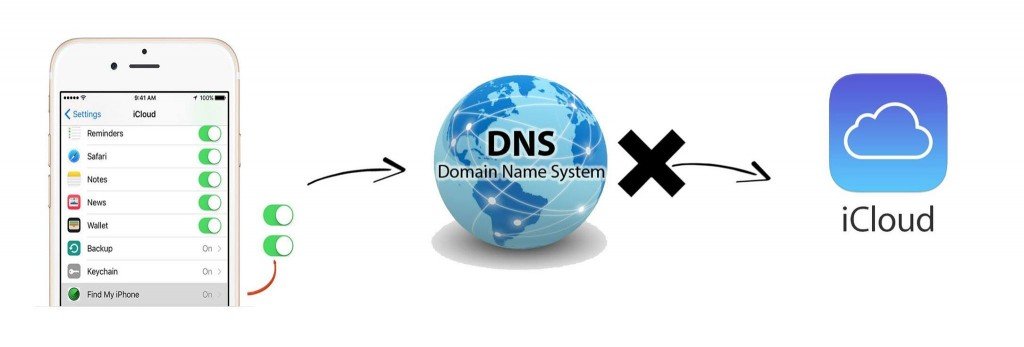

communication Pause entre iCloud et la perte iPhone.

Cette méthode est si simple que nous avons lancé un serveur DNS privé à des fins de démonstration. Ils pourraient apprendre cela lors d’un diplôme de sécurité informatique. Le serveur est au 176.123.29.190 qui redirige iCloud.com pour le trafic sur votre adresse IP locale. Vous pouvez ajouter ce DNS IP à votre iPhone, iPad ou Routeur pour essayer de suivre votre téléphone. Vous ne pourrez pas le suivre. La demande ne sera terminée que lorsque cette adresse IP est supprimée.

Définir le DNS privé IP dans le routeur au bloc * iCloud.com

Ceci est une vulnérabilité difficile à fixer pour tout le monde, et Apple n’est pas une exception . Configuration d’ une adresse IP fixe ne fonctionne pas, nous pouvons mettre sur notre liste noire IP codée dans notre passerelle pour passer.

Configuration d’ un proxy et passer tout le trafic à travers elle, mais bloque le trafic icloud Il le rendra être déconnecté du serveur iCloud.

ici, nous avons intercepté le trafic iCloud à l’aide de la suite Burp; Cependant, il nécessite l’installation d’un certificat AC pour intercepter le trafic HTTPS. Ils peuvent apprendre à installer un certificat lors d’un diplôme de sécurité informatique. Nous essayons de mettre un iPhone en mode de perte iCloud en plaçant un nouveau mot de passe avec un message d’avertissement et un numéro de téléphone à afficher dans la zone Message. iCloud envoie toutes ces informations lorsqu’il est synchronisé avec mon iPhone, que nous pouvons intercepter.

Ce qui est pire, c’est que beaucoup d’entre nous utilisent le même code PIN pour nos autres appareils, si le code est le même pour les autres Les appareils seront une journée de chance pour vol. De nombreuses informations peuvent être retirées du trafic que le propriétaire est envoyé de iCloud et que le voleur lit.

Serrure avec code d’ accès et d’ empreintes digitales de verrouillage

Le blocage avec code d’ accès peut être considéré comme une bonne méthode pour se protéger de tout cela, dans une certaine mesure. Le blocage avec empreinte digitale est considéré comme plus sûr mais nécessite un code PIN / PASSCODE. Malgré tout, il existe une certaine probabilité d’obtenir l’empreinte digitale du titulaire de votre / iPhone.Les périphériques tels que la boîte IP sont disponibles sur le marché, qui peuvent être utilisés pour casser le code d’accès iPhone peuvent également en savoir plus sur la boîte IP pendant le diplôme de sécurité informatique.

Erreurs que les gens font pirate le compte iCloud

- lorsque l’e-mail iCloud est configuré dans la boîte aux lettres iPhone ou iPad. Souvent, les gens ne changent pas le mot de passe de leur courrier électronique dès sa perte. Dans de tels cas, l’e-mail peut être utilisé pour réinitialiser son mot de passe iCloud en fonction des chercheurs de sécurité informatique

- Beaucoup de personnes n’établissent pas de code d’accès sur leur iPhone et ceux qui le font avant tout choisissent le code de code (par exemple ., 12345,147258,2580 etc.).

- Beaucoup n’utilisent pas de recherche mon iPhone car il consomme des données cellulaires.

Si l’e-mail iCloud asocié a A été ajouté sur le périphérique Apple et si les voleurs peuvent accéder à cet e-mail, vous pouvez demander à ICloud Mot de passe Reset par courrier et entrez votre compte iCloud. Les enquêteurs de la société de sécurité informatique mentionnent qu’une fois qu’ils sont à l’intérieur, il y a beaucoup à faire, par exemple, éteindre votre iPhone. Ils peuvent également bloquer tous les autres appareils Apple ayant le même identifiant Apple, dans le pire des cas. Ils peuvent en apprendre davantage sur cette attaque pendant le diplôme de sécurité informatique.

https://blog.kcnabin.com.np

est une analyse de sécurité mobile et de logiciels malveillants bien connue. Il a étudié la science informatique à NYU et a commencé à travailler en tant qu’analyste de cyber-sécurité en 2003. Elle travaille activement comme un expert en antimalware. Il a également travaillé pour des sociétés de sécurité telles que Kaspersky Lab. Son travail quotidien comprend l’enquête sur de nouveaux incidents de logiciels malveillants et de cybersécurité. Il a également un profond niveau de connaissances en matière de sécurité mobile et de vulnérabilités mobiles.

Envoyer des conseils d’information à [email protected] ou www.instagram.com/iicstorg /

Vous pouvez aussi Trouvez-nous dans Telegram www.t.me/noticiaScibersecurity