Java s’ha convertit en la tecnologia que més aprofiten els cibercriminals per dur a terme els seus atacs. A continuació esmentarem les vulnerabilitats més aprofitades pels atacants en llocs web de la regió i les mesures per solucionar-les. Durant aquest any ja hem esmentat al nostre blog alguns casos relacionats amb l’explotació de

Java s’ha convertit en la tecnologia que més aprofiten els cibercriminals per dur a terme els seus atacs. A continuació esmentarem les vulnerabilitats més aprofitades pels atacants en llocs web de la regió i les mesures per solucionar-les.

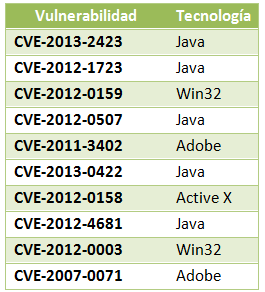

Durant aquest any ja hem esmentat al nostre blog alguns casos relacionats amb l’explotació de vulnerabilitats de Java, com per exemple l’exploit 0-day a Java utilitzat massivament per exploit kits o l’explicació de Com un exploit 0-day de Java va aconseguir instal·lar un malware a Facebook. Tenint en compte el vulnerable d’aquesta tecnologia vam realitzar una anàlisi amb dades recopilades de llocs web infectats de la regió durant l’últim mes, per determinar quines eren les vulnerabilitats més explotades pels ciberdelinqüents. De l’anàlisi de les dades recopilades es va poder obtenir un Top 10 amb les vulnerabilitats que més es van trobar en els llocs web, llançant quals cinc estaven relacionades amb aquesta tecnologia.

Sorprèn a més que una vulnerabilitat reportada el 2007 encara aparegui en el top 10. Aquesta vulnerabilitat permet que sobre la màquina de l’usuari es corri codi maliciosos a través de l’execució d’un arxiu de el tipus SWF dissenyat per generar un buffer overflow.

la vulnerabilitat CVE-2013-2423, és la més recent de les vulnerabilitats descobertes per la qual cosa té sentit que sigui la més explotada. Aprofita una vulnerabilitat en el Java Runtime Environment (JRE) associat a Oracle Java SE 7 Update 17 i versions anteriors. L’actualització de seguretat d’aquesta vulnerabilitat va ser llançada per Oracle a l’abril d’aquest any.

Una altra de les vulnerabilitats més utilitzades i que també està associada amb Java és la CVE-2012-1723, que afecta el JRE que està associat amb la versió Oracle Java SE 7 update 4 i les versions anteriors. Particularment aquesta vulnerabilitat pot afectar la confidencialitat, integritat i disponibilitat de les dades que es troben en la màquina afectada. Per a aquesta vulnerabilitat està disponible l’actualització de seguretat des de juny de l’any passat

En el cas de la vulnerabilitat CVE-2012-0159 està associada a Sistemes operatius Microsoft Windows XP SP2 and SP3, Windows Vista SP2 i algunes versions de Windows Server i de el paquet Office 2003, 2007 i 2010. Aquesta vulnerabilitat permet l’execució de codi maliciós a la màquina de la víctima a través d’una arxiu que conté un tipus de font, en el que es coneix com “TrueType font Parsing Vulnerability “. per a aquesta vulnerabilitat Microsoft en els seus butlletins de seguretat de maig i juny de l’any 2012 va posar a disposició dels usuaris les actualitzacions necessàries per corregir-la.

La vulnerabilitat CVE-2012-0507 també afecta Oracle Java SE 7 però aquesta vegada només a les associades a l’actualització 2 o anteriors. Una característica d’aquesta vulnerabilitat és que permet als atacants evitar les restriccions de sandbox de Java, a més de col·lapsar la màquina virtual de Java (JVM). L’actualització de seguretat està disponible des de febrer de l’any passat.

Per acabar amb el top 5 de les vulnerabilitats, es destaca la CVE-2011-3402, que està relacionada amb el producte Adobe Photoshop i un plugin per GIMP. Aquesta vulnerabilitat pot ser aprofitada per algun atacant per a executar codi maliciós a la màquina de la víctima utilitzant un arxiu PSD alterat.

Les restants cinc vulnerabilitats tenen comportaments similars, que permeten a un atacant executar codi arbitrari a la màquina de la víctima qual cosa el fa susceptible de ser infectat amb algun tipus de codi maliciós. És important destacar que per aquestes deu vulnerabilitats ja hi ha actualitzacions de seguretat que les corregeixen. Per la qual cosa és important fer èmfasi en la importància de mantenir actualitzats les aplicacions que s’utilitzen a l’ordinador com a mesura de protecció addicional a el fet de tenir una solució de seguretat instal·lada.

H. Camilo Gutiérrez Amaya a Especialista d’Awareness & Research